Los analistas de CTS Labs acusan al fabricante de microprocesadores Advanced Micro Devices (AMD) de ignorar los “principios de seguridad fundamentales” y pasar por alto “prácticas de seguridad deficientes y controles de calidad insuficientes”, después de encontrar supuestamente vulnerabilidades graves en la línea de procesadores Zen de la compañía.

Sin embargo, algunos investigadores independientes de

seguridad de la información y profesionales de la seguridad han criticado a la empresa de seguridad cibernética con sede en Israel por haber informado a AMD con 24 horas de anticipación de las vulnerabilidades antes de hacer pública su existencia. Los informes también señalaron que CTS emitió un descargo de responsabilidad que dice que “puede tener, directa o indirectamente, un interés económico en el rendimiento” de AMD, lo que sugiere al menos la posibilidad de que la compañía pueda beneficiarse financieramente al revelar noticias sobre AMD.

Según un aviso emitido por los laboratorios CTS, varias de las vulnerabilidades podrían permitir a los atacantes instalar código malicioso de forma permanente, o robar credenciales de red del procesador seguro AMD, que se encuentra junto a la CPU principal dentro del chip de procesamiento y es responsable de crear, monitoreando y manteniendo el ambiente de seguridad. “Estas vulnerabilidades podrían exponer a los clientes de AMD al espionaje industrial que es prácticamente indetectable para la mayoría de las soluciones de seguridad”, advierte el aviso.

Según los informes, los procesadores EPYC, Ryzen, Ryzen Pro y Ryzen Mobile se ven afectados por las vulnerabilidades, muchas de las cuales no tienen medidas de mitigación conocidas en este momento.

CTS además afirma que el Procesador de Seguridad está plagado de errores de diseño de seguridad y alberga al menos 10 vulnerabilidades críticas que pueden permitir a los atacantes eludir las funciones de seguridad clave. Los investigadores de seguridad de la información se han abstenido de publicitar cualquier proeza de prueba de concepto, y dicen que además de AMD alertaron a otras compañías de seguridad no identificadas que podrían ayudar a desarrollar técnicas de remediación.

“CTS cree que las redes que contienen computadoras AMD corren un riesgo considerable. Las vulnerabilidades que hemos descubierto permiten que los malos actores que se infiltraron en la red persistan en ello, sobreviven al reinicio de la computadora y la reinstalación del sistema operativo, mientras permanecen prácticamente indetectables para la mayoría de los puntos finales de seguridad soluciones “, continúa el aviso. “Esto permite a los atacantes participar en espionaje persistente, prácticamente indetectable, enterrado en lo profundo del sistema y ejecutado desde el procesador seguro y el chipset de AMD”.

AMD ofreció la siguiente declaración: “La seguridad es una prioridad y trabajamos continuamente para garantizar la seguridad de nuestros usuarios a medida que surgen nuevos riesgos. Estamos investigando este informe, que acabamos de recibir, para comprender la metodología y el mérito de los hallazgos. ”

AMD respondió más en una publicación de blog en línea, afirmando: “Acabamos de recibir un informe de una compañía llamada CTS Labs que afirma que existen posibles vulnerabilidades de seguridad relacionadas con algunos de nuestros procesadores. Estamos investigando y analizando activamente sus hallazgos. Esta compañía es desconocida para AMD y nos parece inusual que una empresa de seguridad publique su investigación a la prensa sin proporcionar un tiempo razonable para que la compañía investigue y aborde sus hallazgos. En AMD, la seguridad es una prioridad máxima y estamos trabajando continuamente para garantizar la seguridad de nuestros usuarios a medida que surgen nuevos riesgos potenciales”.

Los profesionales de

seguridad de la información de CTS han dividido las vulnerabilidades en cuatro grupos distintos. La primera, llamada Masterkey colectivamente, consiste en tres vulnerabilidades que pueden permitir a atacantes remotos y no autorizados inyectar y ejecutar código y crear persistencia en el procesador seguro de AMD al eludir el proceso de “Hardware Validated Boot” llevado a cabo por los procesadores EPYC y Ryzen. Ryzen Pro y Ryzen Mobile también pueden ser vulnerables, pero no fueron probados contra este exploit.

Los actores malintencionados tendrían acceso a nivel kernel en este escenario, otorgando el más alto nivel de permisos. “Desde esta posición de poder, un malware puede pasar por alto el Secure Boot e inyectar código malicioso en el BIOS o el sistema operativo, así como también deshabilitar cualquier característica de seguridad basada en firmware dentro del propio Procesador seguro”, explica el aviso.

La siguiente categoría de vulnerabilidades, Ryzenfall, consta de cuatro “fallas de diseño e implementación” dentro del AMD Secure OS, que alimenta el procesador seguro AMD que se encuentra en los productos Ryzen, Ryzen Pro y Ryzen Mobile.

Los atacantes locales que obtienen privilegios de administrador elevados pueden explotar estos bugs para permitir la ejecución de código arbitrario en el procesador seguro, así como obtener acceso a las regiones de memoria protegida que normalmente no serían accesibles para ellos. En consecuencia, los atacantes pueden robar credenciales de red, inyectar malware o deshabilitar las protecciones contra el flasheo de BIOS (también conocido como updating the motherboard).

Los investigadores de seguridad de la información de CTS describen el siguiente conjunto de vulnerabilidades, apodado Fallout, como un grupo de tres vulnerabilidades de defectos de diseño dentro del componente cargador de arranque del Procesador seguro de EPYC. Al igual que con Ryzenfall, las vulnerabilidades de Fallout pueden ser explotadas por atacantes locales con privilegios elevados para acceder a las regiones de memoria protegida. Los adversarios tienen muchas opciones tentadoras: pueden omitir la función de Virtualization-based Security de Microsoft para robar credenciales de red, inyectar malware donde las soluciones de punto final pueden alcanzarlo, y deshabilitar las protecciones contra el flasheo de BIOS.

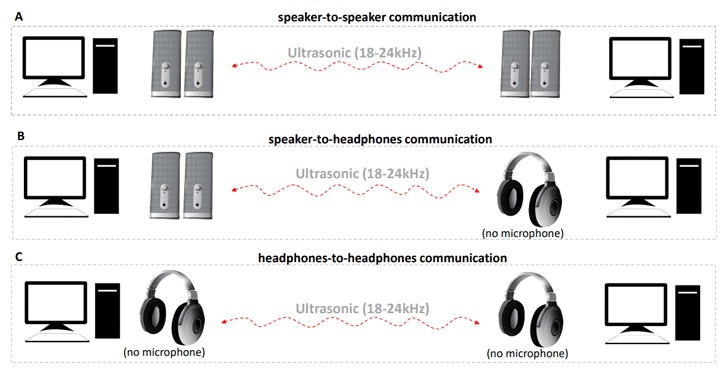

El cuarto conjunto de vulnerabilidades, Chimera, consiste en una puerta trasera del fabricante tanto en el firmware como en el hardware de los procesadores Ryzen y Ryzen Pro, que según CTS “no podría haber superado ni siquiera la revisión de seguridad más básica de la caja blanca”.

Los profesionales de

seguridad de la información de CTS afirman que el socio de externalización de AMD, el fabricante de chips taiwanés ASMedia, una filial de ASUS, construyó estas puertas traseras en el chipset Ryzen, un componente del sistema central de la placa base. “Las puertas traseras descritas en esta sección proporcionan múltiples vías para la ejecución de código malicioso dentro del procesador interno del chipset”, indica el aviso. “Debido a que el chipset es un componente central del sistema, ejecutar malware dentro del chip podría tener implicaciones de seguridad de gran alcance”.

Además, debido a que una de las puertas traseras supuestamente se fabricó en el propio chip, “una solución directa puede no ser posible y la solución puede implicar una solución o una recuperación”.